Anche questa volta le telecamere di sorveglianza hanno immortalato immagini bizzarre. Il video, che ha fatto rapidamente il giro del mondo attraverso il web, arriva dalle videocamere nascoste di un minimarket degli Stati Uniti. Come vediamo nelle immagini, la protagonista della vicenda è una suora, o presunta tale, che non

Huawei e ZTE probabili spie del governo cinese

Pochi giorni fa avevamo parlato di spionaggio in rete ai danni della Casa Bianca. A distanza di poche ore è giunta la notizia che le due grandi compagnie cinesi di telecomunicazione, Huawei e ZTE, minacciano la sicurezza degli Stati Uniti e per questo il Congresso USA ha deciso che devono

Samsung porta Apple in tribunale

Lunga, lunghissima la diatriba Samsung-Apple. Una sfida in cui sarà davvero difficile decretare il vincitore poiché la materia dei brevetti nel tempo è divenuta sempre più confusa. Tra l’altro, alla base dei processi spesso ci sono idee, bozze e disegni astratti che contengono però qualcosa di originale e pertanto degna

Attacco hacker alla Casa Bianca

Anche la Casa Bianca nel mirino di attacchi ai sistemi informatici. Washington ha confermato il tentativo di infiltrazione nel suo sistema informatico di difesa, probabilmente da parte di un’organizzazione cinese. L’obiettivo sembrerebbe esser stato una rete non riservata, ma i tecnici sono riusciti ad arginare in tempo la minaccia, isolando

Sono gli australiani i cittadini più intercettati al mondo

In Italia è bufera nell’ambito delle intercettazioni. Aldilà di quello che si possa pensare, in pole position nella lista dei Paesi più spiati al mondo non c’è il Bel Paese e neppure gli U.S.A. Colpo di scena per il podio conquistato dall’Australia ritenuto il Paese occidentale più spiato al mondo.

Il nostro smartphone ci tradirà: scoperto un algoritmo in grado di predire le nostre azioni

Monotona, abitudinaria e prevedibile, è molto spesso la nostra vita: casa, posto di lavoro, magari supermercato per fare la spesa, casa. Questo tre italiani, ricercatori dell’università di Birmingham, lo sanno bene. Con lo scopo di sviluppare un algoritmo in grado di prevedere, con un certo livello di affidabilità, i movimenti

L’orologio dell’iPad come quello delle ferrovie svizzere

Mentre il nuovo Iphone 5 va a ruba in tutto il mondo, dalla Svizzera arriva un’accusa di plagio: le Schweizerische Bundesbahnen, ovvero le ferrovie federali svizzere, accusano la Apple di aver “rubato” nell’ultimo aggiornamento del sistema operativo dell’iPad, iOS 6, le celebri lancette dell’orologio ferroviario, ovvero quelle con la lancetta

Una microcamera per denunciare la condizione delle ragazze russe

Un video-denuncia di una ragazza russa, Yulia, che intende mostrare al mondo come vengono trattate proprio le ragazze in Russia. Il video è stato pubblicato da Red Hot Russia, un sito specializzato in analisi e controllo sulla repubblica federale. Yulia, assieme ai suoi amici, ha girato Mosca con una microcamera

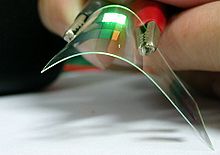

Samsung contro LG: gli schermi OLED sarebbero stati copiati

Dopo l’infuocata diatriba tra Samsung ed Apple, si profila una nuova accusa di spionaggio industriale. Questa volta è stato il colosso del Galaxy a portare in tribunale la connazionale coreana LG. L’oggetto del contenzioso sarebbero 18 tecnologie segrete e protette da brevetto riguardanti i pannelli OLED (Organic Light Emitting Diode).

Spaccio di droga nelle scuole, minorenni scoperti grazie ad intercettazioni ambientali.

Quando si parla di spaccio di droga in grandi quantità, di bande che nascono con questo intento e stringono rapporti con ambienti malavitosi italiani e stranieri, è sempre più frequente, oggi, vedere coinvolti ragazzi minorenni, che per non eccessive somme di denaro sono disposti a portare nella propria scuola le

Intercettazioni smascherano falsa accusa di molestie contro famiglia parmense.

Una famiglia di Parma viene accusata di violenze contro la figlia adolescente, la quale le viene sottratta ed affidata ad un istituto. Sembra una delle tante storie di violenza domestica, ma così non è. È un errore, o forse qualcosa di architettato, che incastra una famiglia innocente, rendendo la sua

Crisis/Morkut, il malware Mac che si comporta come una microspia!

Negli scorsi mesi si è assistito al diffondersi di diversi virus in grado di accedere a qualsiasi informazione presente sui computer infetti, dagli screenshot alle chat, alle conversazioni su Skype, a tutti gli account sul Web. Da circa una settimana si sta parlando ampiamente di un nuovo malware, che colpirebbe

Ucraina, sventata operazione di spionaggio dai parte dei Cechi.

Di spionaggio in questi ultimi tempi si è sentito ampiamente parlare, soprattutto in relazione alle reti informatiche ed al furto di brevetti e informazioni, compiuti da hacker mediorientali e cinesi per appropriarsi indebitamente di tali risorse riservate. E di spionaggio internazionale si continua a parlare anche in questi giorni, in