La nostra esperienza nel settore ci dice che è ormai prassi consolidata che grandi multinazionali dedichino parte del loro budget all’acquisizione illegale di informazioni e segreti aziendali a danno di piccole aziende a carattere locale. Cercano di acquisire informazioni su offerte economiche/tecniche di gare d’appalto, si impossessano di database faticosamente

Categoria: Spionaggio computer

Spionaggio computer

Sodalizio Germania-Facebook contro i messaggi d’odio in rete

Il governo tedesco ha stretto, qualche giorno fa, un patto di collaborazione con il famoso social network statunitense per scovare messaggi inneggianti all’odio e alla violenza in rete. Il ministro tedesco della Giustizia, Heiko Maas, ha inoltre chiesto aiuto alla NAN, l’organizzazione anti-nazista on line capitanata da Anetta Kahane, ex-informatrice

La bambina virtuale adescata da 20mila adulti

Sweetie, una bambina virtuale, messa in rete come esca, per verificare quanto e come gli adulti si avvicinano ai piccoli via web. L’esperimento, condotto dall’associazione per i diritti umani olandese Terre des Hommes, ha purtroppo attirato, in appena due mesi e mezzo, oltre 20mila persone, 1000 delle quali identificate. Erano disposti a

Cosa fa mio figlio sui social network?

È una domanda che attanaglia la maggior parte dei genitori in tutto il mondo. A dare una risposta ci ha provato uno studio del Pew Research Center di Washington. L’indagine riguarda la gestione della privacy e dei profili da parte dei teenager. Il campione di riferimento riguarda oltre 800 ragazzi dai

Dipendenti controllati anche fuori dall’ufficio

I controlli all’interno delle aziende sono sempre più stringenti per quanto riguarda i dipendenti. Email, computer aziendali, messaggistica, post e tweet vengono continuamente monitorati all’interno delle compagnie. I numerosi casi di infedeltà aziendale spingono ogni giorno centinaia di imprenditori a far ricorso a strumenti per il controllo dei pc per

Skype e il controllo cinese

Un ricercatore dell’Università del New Mexico è riuscito a decifrare il sistema di sorveglianza del governo cinese incluso in Skype. Si tratta di una lista completa di termini (qualche migliaio), che, se utilizzati all’interno delle chat, innescano automaticamente il controllo da parte del governo di Pechino. In pratica Skype invia

Hackerata anche la Microsoft

Qualche tempo fa avevamo parlato dei numerosi colossi della tecnologia colpiti da attacchi informatici. Tra questi si annoveravano Twitter, Facebook, ma anche banche e fonti di informazione. In questi giorni l’elenco è stato ampliato con l’aggiunta di altri due big: la Microsoft e la rete australiana Abc. Java si è

Governi e social network: continue richieste di dati personali

I nostri profili online dicono molto di noi: chi siamo, dove abitiamo, cosa facciamo, chi sono i nostri amici, quali sono i nostri gusti e le nostre preferenze. Social network, chat, indirizzi mail, blog e siti internet sono ogni giorno destinatari di un’immensa quantità di informazioni personali che messe insieme

Gli errori grammaticali potrebbero essere la salvezza delle nostre password

Qualche tempo fa avevamo parlato della scelta delle password per proteggere i nostri dispositivi spesso troppo superficiale o ripetitiva e dunque facilmente comprensibile. Un gruppo di ricercatori della Carnegie Mellon University, Pennsylvania, hanno messo a punto nelle scorse settimane, un algoritmo quasi infallibile per craccare le stringhe più segrete delle

Tre ore per sapere chi siamo

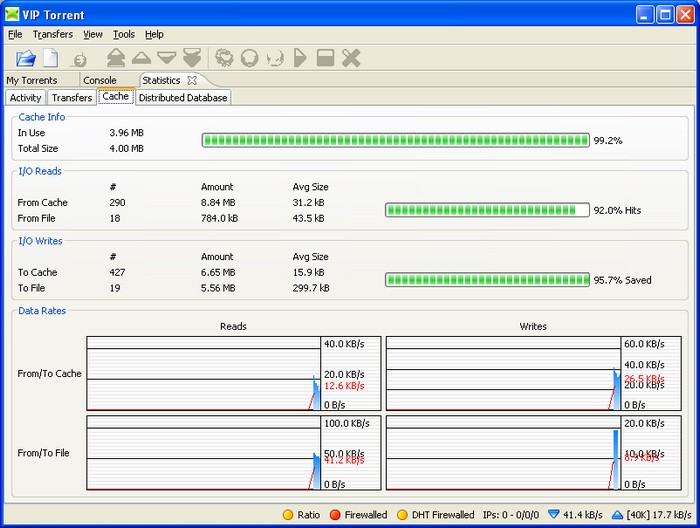

Tre ore per individuare l’indirizzo ip di chi scarica. E’ questo il risultato della ricerca dell’Università di Birmingham,che focalizza l’attenzione sugli utenti dei siti di “torrent”, quelli su cui milioni di utenti condividono contenuti di ogni tipo. Musica, film, documenti, file coperti da copyright il cui scambio, illecito secondo le

I cinesi spiano i vertici europei

Non succede solo all’interno delle aziende, ora si spiano i concorrenti anche ad altissimi livelli e dove la sicurezza dovrebbe essere garantita al 100%. Bloomberg, sito di finanza ed affari, ha dichiarato che gli hacker cinesi spiano i vertici europei. Notizia a dir poco allarmante se teniamo presente l’importanza dei

AutoCAD nel mirino dello spionaggio industriale

Dopo i malware Stuxnet, Duqu e Flame creati per i cyber-attacchi verso enti governativi, è in circolazione un nuovo virus destinato allo spionaggio industriale ai danni di studi di progettazione. Architetti, ingegneri, disegnatori e tecnici potrebbero vedersi sottrarre i loro progetti creati con AutoCAD, la piattaforma di progettazione più utilizzata

Attacco hacker alla Casa Bianca

Anche la Casa Bianca nel mirino di attacchi ai sistemi informatici. Washington ha confermato il tentativo di infiltrazione nel suo sistema informatico di difesa, probabilmente da parte di un’organizzazione cinese. L’obiettivo sembrerebbe esser stato una rete non riservata, ma i tecnici sono riusciti ad arginare in tempo la minaccia, isolando