Oggi vi parliamo di un dispositivo veramente sofisticato, adatto ai professionisti del settore che hanno bisogno di strumenti complessi, di alta qualità. Vediamo nel dettaglio le specifiche del nostro ricevitore scanner. Ricevitore scanner: come funziona Questo piccolo scanner RF è equipaggiato con una funzione di riconoscimento dei toni CTCSS e

Categoria: Intercettazioni

Intercettazioni telefoniche ed ambientali

Cellulare criptato: l’alleato per la tua sicurezza

Oggi è certificato l’aumento esponenziale di rischi che sono legati alla sicurezza, soprattutto aziendale, dei dati sensibili. Avvengono, di fatto, intercettazioni, fughe e furti di dati che rappresentano un reale pericolo per i privati e le aziende. Ecco perchè vi presentiamo qui uno strumento indispensabile per la tutela delle comunicazioni,

Localizzatore GPS con microfono e registratore

Oggi vi presentiamo uno strumento molto potente con tecnologia GPS: il nostro Localizzatore GPS con Microfono e Registratore. Se siete alla ricerca di una soluzione avanzata che combina la tecnologia di geolocalizzazione in tempo reale con la capacità di ascolto e registrazione ambientale. Localizzatore GPS con Microfono e Registratore, le

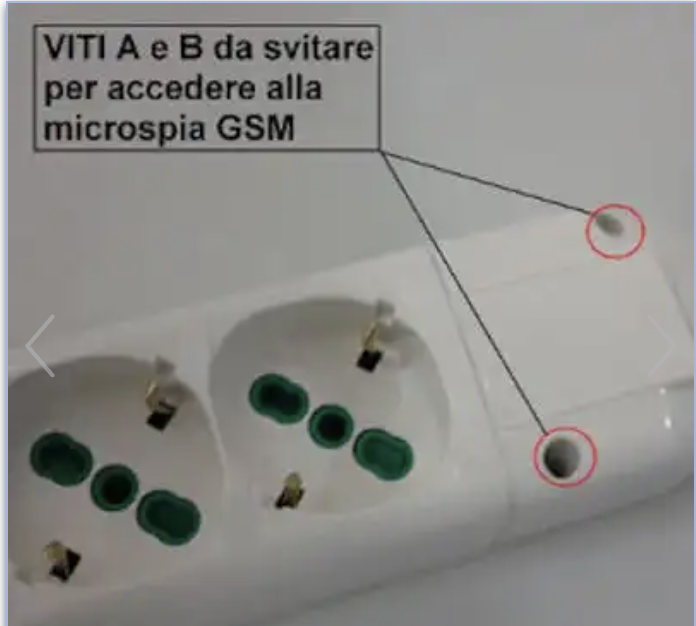

Microspia GSM nascosta in ciabatta elettrica

La microspia GSM occultata nella ciabatta elettrica è uno strumento di sorveglianza utile, al 100% discreto, perfetto per non destare sospetti, grazie alla sua integrazione invisibile all’interno di una comune multipresa elettrica è il vostro compagno di indagini che garantisce 0 rischi. Questo consente di monitorare l’audio ambientale sfruttando la

Cybersecurity e sorveglianza: proteggere le reti aziendali in modo efficace dalle intercettazioni

Nell’era digitale, la protezione delle reti aziendali è diventata una priorità assoluta per le imprese di ogni settore. Le minacce informatiche si evolvono rapidamente, e tra queste, le intercettazioni e gli attacchi mirati rappresentano alcuni dei rischi più significativi per la sicurezza dei dati. Le intercettazioni, ovvero quel tipo di

Controllo remoto su pc: i migliori dispositivi

In diverse occasioni può essere estremamente utile assumere il controllo remoto di un pc, ma ci vogliono le tecnologie adatte. Potreste, infatti, aver bisogno di monitorare l’attività di un partner o di un figlio o di un collega di lavoro e in questo articolo vi proponiamo le soluzioni migliori. Controllo

Microspia segreta: 5 posti insospettabili dove nascondere la tua microspie di sorveglianza

Quando si tratta di sorveglianza discreta, scegliere il luogo giusto per nascondere una microspia è fondamentale. Che tu voglia monitorare la tua casa o l’ufficio, devi sapere dove mettere le tue microspie affinchè nessuno ti possa scoprire! Ecco, dunque, cinque luoghi insospettabili dove puoi posizionare una microspia per ottenere il

Analisi: Il Futuro della Sorveglianza? Microsoft Introduce la Funzione di Monitoraggio Continuo per PC

La tecnologia sta trasformando ogni aspetto della nostra vita, e la sorveglianza non fa eccezione. In un annuncio che ha scosso il mondo tecnologico, Microsoft ha recentemente presentato una nuova funzionalità destinata a essere inclusa in tutti i suoi PC: il monitoraggio continuo per pc. Questa mossa ha sollevato numerose

Intercettazioni Audio a Distanza: Metodi Legali e Considerazioni Etiche

L’uso di microfoni direzionali per intercettazioni audio a distanza solleva importanti questioni legali ed etiche. Questi dispositivi, capaci di captare suoni chiari anche da grandi distanze, possono essere strumenti preziosi per la sicurezza e la sorveglianza. Tuttavia, è fondamentale che il loro impiego avvenga nel pieno rispetto delle normative vigenti

Svelare L’Infedeltà Aziendale Con iLocate di Endoacustica Europe: Una Guida Completa

Sei preoccupato per il comportamento sospetto del tuo partner aziendale? Sospetti che possa comportarsi in modo disonesto o tradirti? Non c’è bisogno di restare nell’oscurità. Con l’aiuto del mini localizzatore iLocate di Endoacustica Europe, puoi scoprire L’Infedeltà Aziendale in modo discreto ed efficace. Capire l’Infedeltà Aziendale L’infedeltà aziendale può manifestarsi

Quando e dove utilizzare le cimici spia per cellulari?

Dispositivi elettronici sempre più piccoli come le cimici spia per cellulari offrono possibilità finora impensate: quando la tecnologia per l’intercettazione ambientale incontra la telefonia cellulare, infatti, nascono prodotti come la cimice spia per cellulare, che consente di ascoltare di nascosto le conversazioni altrui. Le cimici spia per cellulari, anche conosciute

Multi-Catcher: un dispositivo universale per intercettare i cellulari

Tra tutti i sistemi IMSI catcher utilizzabili da forze dell’ordine o enti governativi per intercettare cellulari, smartphone o altri dispositivi mobili, il Multi-Catcher è forse il sistema che più si presta a un utilizzo dinamico su larga scala. Difatti, oltre al tracciamento simultaneo dei codici identificativi IMSI, IMEI e TMSI

Come ottenere i tabulati telefonici dal vostro operatore di telefonia mobile in pochi semplici passaggi

In questo articolo vi sveleremo cosa fare per ottenere il tabulato telefonico delle chiamate in uscita dal vostro cellulare, grazie a un servizio on line che la maggior parte degli operatori telefonici (TIM, Tre, Vodafone ecc.) mette a disposizione dei propri clienti in maniera del tutto gratuita. Ma non perdiamoci