Spiare il partner in versione hi-tech. Una volta di parlava di “stalking”, ovvero molestare qualcuno “tampinandolo” senza tregua, adesso si parla di “cyberstalking” che è in pratica la stessa cosa ma sfruttando le nuove tecnologie. Le donne preferiscono curiosare nelle e-mail e nel cellulare, mentre gli uomini sono più hi-tech.

Categoria: Spionaggio computer

Spionaggio computer

I fan di Assange attaccano ilGiornale.it

Doppio assalto degli hacker di Anonymous al nostro sito internet: ieri mattina l’ultimo tentativo. Boom di contatti dopo che la Polizia postale e la Telecom hanno neutralizzato il sabotaggio. I pirati avevano scelto con un sondaggio: adesso chi dobbiamo colpire? Il Giornale on line è finito sotto attacco di Anonymous,

Hacker, Anonymous svela “Un piano contro WikiLeaks”

Il gruppo di attivisti riesce a entrare nei database di un’azienda di sicurezza che lavora con il governo Usa. Pubblicate 44mila e-mail in cui si ipotizzano azioni per neutralizzare le rivelazioni di Assange con notizie false Lo stile WikiLeaks ha stabilito un nuovo standard: le guerre contro la segretezza ormai

Cinque anni alla blogger siriana “spia” degli USA

La più giovane «prigioniera di coscienza» al mondo, la blogger Tal al Malluhi, ventenne studentessa siriana, da più di un anno dietro le sbarre di una non meglio precisata prigione siriana con l’accusa di essere una «spia degli Stati Uniti», è stata oggi condannata a cinque anni di reclusione dalla

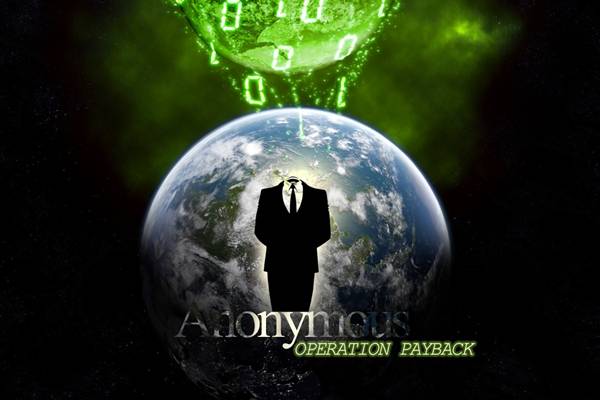

Anonymous rivendica gli attacchi ai siti di governo, Camera e Mediaset

Il network per la libertà di internet blocca le pagine web delle istituzioni. “Non perdoniamo le ingiustizie, aspettateci”, dicono minacciando altri interventi Nuova puntata di quella che viene ormai definite “Campagna d’Italia” dagli stessi hacker di Anonymous. Il “network telematico per la libertà di Internet” divenuto celebre per gli attacchi

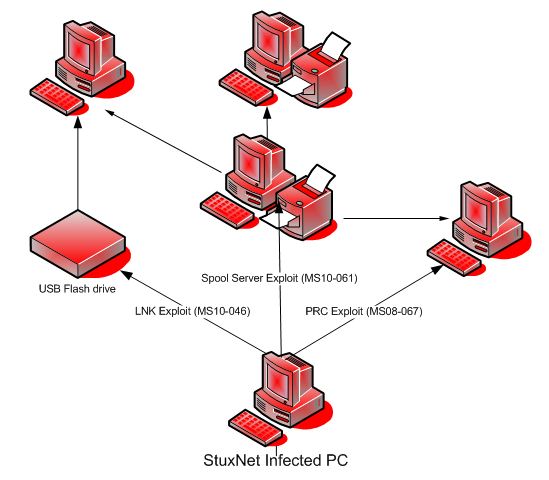

Anonymous annuncia: Stuxnet è nelle nostre mani

Gli hacker che combattono per la libertà sulla rete si sono impadroniti del virus informatico che l’anno scorso ha messo sotto scacco le centrali nucleari iraniane. Stanotte un certo Topiary ha annunciato su Twitter che Anonymous è entrata in possesso di Stuxnet, nientemeno che uno dei più potenti virus mai

Gli Hackers della CO2, violato il mercato europeo

Chiuso dal 19 gennaio 2011 a causa di un furto informatico, il mercato europeo dei diritti di emissione ancora non è completamente attivo. Solo quattro paesi, dal 4 febbraio, hanno dato sufficienti garanzie sull’affidabilità dei loro registri. Un sistema già molto discusso per la sua efficacia, oggi è messo in

Gli hacker cinesi rubano gas e petrolio

Hacker cinesi avrebbero violato la sicurezza dei sistemi informatici di almeno cinque multinazionali dell’energia. Lo rivela un rapporto diffuso da McAfee che però non fa nomi. Sarebbero state rubate informazioni finanziarie e brevetti industriali. Gas e petrolio – McAfee tiene subito a precisare che non ci sono prove che dietro

Sicurezza, attenzione alle truffe di San Valentino

Come in ogni periodo “sensibile”, ossia legato ad eventi molto importanti o ad alcune festività, gli hacker tornano a farsi sotto per provare ad oltrepassare la linea di sicurezza dei nostri computer. Nei prossimi giorni si festeggerà il giorno di San Valentino, da sempre il giorno degli innamorati. Gli hacker

Anonymous annuncia nuovo attacco hacker il 13 a siti governo

L’hanno battezzata in Rete ‘Operation Italy part 2’ Roma, 10 feb. (TMNews) – Si chiama ‘Operation Italy part2‘ e, come dice il nome, sarà la seconda puntata di un attacco hacker contro i siti del governo italiano, dopo quello del 6 febbraio. L’appuntamento questa volta è per domenica prossima, 13

“Night Dragon”, cyber-attacco alle infrastrutture energetiche

Già colpite una dozzina di multinazionali del settore sparse in Europa, Cina e Stati Uniti. L’operazione è simile a quella lanciata alla fine dello scorso anno contro le aziende nucleari iraniane. Intanto, gli hacker di “Anonymous” annunciano per domenica una nuova offensiva contro i siti del governo italiano ROMA –

Come scegliere la password

Ecco ci siamo. Abbiamo appena aperto la nostra casella di posta elettronica e dobbiamo, necessariamente, scegliere una password per proteggere l’accesso da chiunque voglia spiare i nostri segreti. E adesso? Che password scegliere? Segui la guida e saprai come scegliere e inventare una password sicura. 1. Inventare e scegliere una

Cyberguerra tra India e Pakistan a colpi di hacker

Internet come campo di battaglia: la tensione politica e militare tra India e Pakistan, che risale agli anni Novanta, si sposta sulla Rete. Gli attacchi degli hacker ai siti Internet ufficiali aumentano e peggiorano di giorno in giorno. Tra i gruppi più attivi c’è Pakistan Cyber Army, che lo scorso