Dal Rapporto 2018 della Clusit, l’Associazione Italiana per la Sicurezza Informatica, emerge tra gli altri un dato davvero preoccupante: nel periodo tra il 2011 e il 2017 si sono registrati a livello mondiale quasi 7.000 attacchi informatici gravi, di cui 1.100 solo nell’anno scorso. Non solo. Nel 2017 si è

Categoria: Protezione dati sensibili

Come ottenere i tabulati telefonici dal vostro operatore di telefonia mobile in pochi semplici passaggi

In questo articolo vi sveleremo cosa fare per ottenere il tabulato telefonico delle chiamate in uscita dal vostro cellulare, grazie a un servizio on line che la maggior parte degli operatori telefonici (TIM, Tre, Vodafone ecc.) mette a disposizione dei propri clienti in maniera del tutto gratuita. Ma non perdiamoci

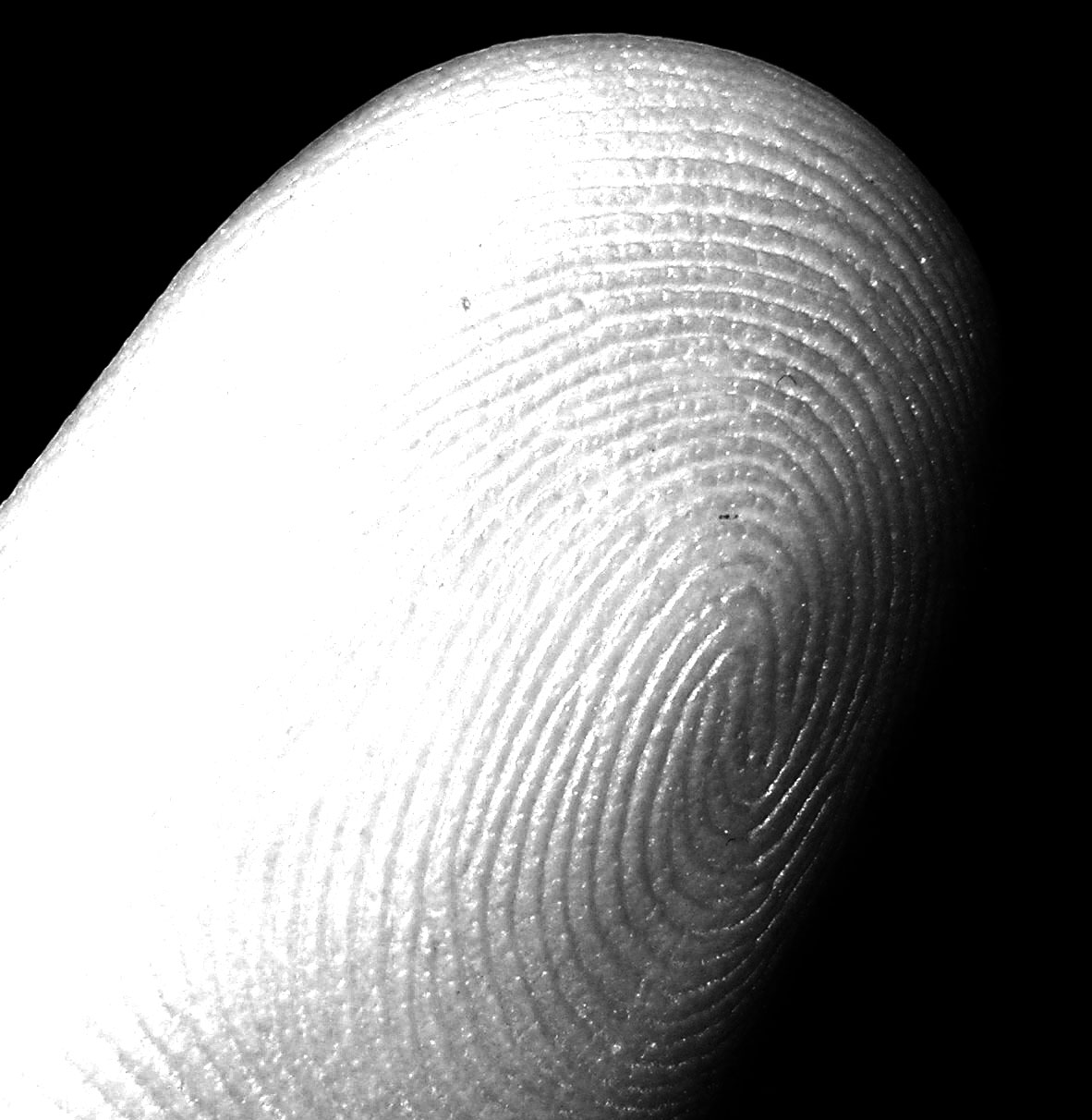

Telefonini Android a rischio: gli hacker potrebbero sottrarre le impronte digitali di milioni di utenti

Ecco una notizia che gli utilizzatori di dispositivi Android provvisti di sensori per la lettura di impronte digitali, soprattutto Samsung, HTC e Huawei, avrebbero fatto a meno di sentire in questi giorni di caldo e di vacanza: una falla di sicurezza del sistema permetterebbe a qualunque malintenzionato di impossessarsi, su

Come capire se qualcuno ti spia (Parte 2)

LEGGI LA PRIMA PARTE… – La scatola di una presa elettrica sembra essere stata spostata. Le prese elettriche sono tra i punti dove più frequentemente vengono nascosti dispositivi di intercettazione, così come lo sono i rilevatori di fumo, le lampade o gli interruttori. Se notate della sporcizia (tipo segatura o

Cosa fa mio figlio sui social network?

È una domanda che attanaglia la maggior parte dei genitori in tutto il mondo. A dare una risposta ci ha provato uno studio del Pew Research Center di Washington. L’indagine riguarda la gestione della privacy e dei profili da parte dei teenager. Il campione di riferimento riguarda oltre 800 ragazzi dai

Oltre 36milioni di euro sottratti alle banche europee dagli hacker

In questi anni numerosi cittadini di tutto il mondo hanno fatto ricorso a cellulari anti intercettazioni sentendosi sempre più controllati sotto la lente di ingrandimento di enti non autorizzati al controllo. Non hanno ben pensato alla tutela della propria privacy invece numerose banche europee che si sono viste sottrarre oltre

Password poco fantasiose. Falla anche nella sicurezza di Google

Che gli hacker siano sempre dietro l’angolo e diventino giorno dopo giorno più abili nello scovare le password ormai è un dato accertato. Ma d’altra parte è innegabile che molto spesso sono gli stessi utenti a facilitare il “lavoro” dei pirati informatici. Oltre all’impiego di strumenti a portata di mano

Tra intercettazioni e spionaggio informatico, un enorme Grande Fratello?

“Volevo avvertirvi che a volte possono partire dei messaggi “falsi” firmati con il mio account, non so come possa succedere ora mi informo. Devo cambiare password. Se vi arrivano pubblicità di prodotti dimagranti, pillole, elettronica, medicine, giochi online non sono io”. Così spiegava Jovanotti, qualche mese fa, quello che stava

Ora anche Apple nel mirino degli Hacker

Quante volte hai sentito dire, o hai detto tu stesso, “Ho un Mac non avrò mai virus sul computer”? Gli utenti Mac tendono a sentirsi un quasi “intoccabili” dai virus, mentre per chi possiede un computer Apple, iPhone, iPad, o un altro dispositivo di Apple è arrivato il momento per

Nokia: il governo indiano vuole spiare i suoi servizi

L’India torna sulla questione dei dati inviati e ricevuti attraverso dispositivi mobile, ma questa volta nel mirino del Ministero degli Interni dello stato asiatico non c’è RIM ma bensì Nokia. Infatti i dirigenti governativi indiani vogliono bloccare il lancio del nuovo servizio push email della società fino a quando non

Addio password, arriva la carta d’identità per il web

L’amministrazione Obama ha realizzato un software che consentirà ai cittadini di avere un unico documento a prova di hacker per navigare su internet. Una carta d’identità per internet sostituirà tutte le password che gli utenti della rete utilizzano quotidianamente navigando sul web, mettendo così al sicuro le transazioni finanziarie e

Skype: privacy in pericolo come dimostrano intercettazioni sulle ragazze delle feste di Berlusconi

Secondo Privacy International, Skype non fornisce sufficienti garanzie per la protezione dei dati degli utenti e delle comunicazioni effettuate. Ne sanno qualcosa le ragazze ospiti ad Arcore. Skype non fornisce sufficienti garanzie per la protezione e la tutela dei dati personali e delle comunicazioni effettuate dagli utenti del servizio. L’accusa

USA, spionaggio e social network

Gli Stati Uniti hanno acquistato un software per creare falsi profili sui social network con l’obiettivo di individuare messaggi anti-USA, influenzare le conversazioni e diffondere la propaganda pro-americana. Lo U.S. Central Command (Centcom) ha stipulato un contratto da 2,7 milioni di dollari con una società di Los Angeles, la Ntrepid,