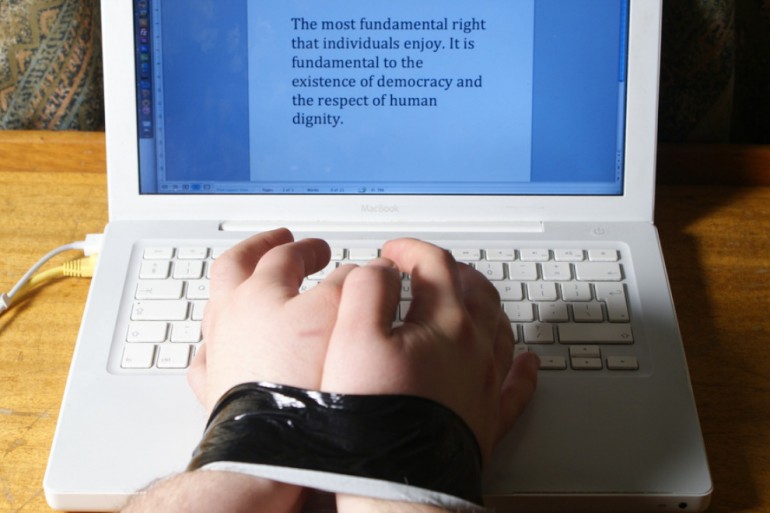

Si è soliti sostenere che la privacy non ha prezzo, oggi però ci sono dei parametri attendibili con cui farsi un’idea: il tariffario con cui gli operatori telefonici e gli Internet service provider statunitensi vendono le conversazioni degli utenti al governo. Dopo il caso Snowden, a svelare il listino prezzi è stato il

Categoria: Articoli in rilievo

Articoli di ineresse a lungo termine

Violenze a scuola: arrestata un’insegnante

Una storia ormai troppo comune di maltrattamenti in scuole e in luoghi di educazione e assistenza. Questa volta è accaduto a Roma. Umiliazioni verbali verso bambini con difficoltà psico-infantili apostrofati con parole come “scemo”, “zozzo”, “schifoso”, “bastardo”, “cosa inutile”. E i più grandicelli usati per deridere i piccoli e incitati

I microregistratori: la risposta alle tue domande

Immagina una stanza con il tuo partner che sta parlando con qualcuno di sospetto.O un tuo socio d’affari che sta discutendo un accordo alle tue spalle in compagnia di eleganti business men. O i tuoi impiegati che passano informazioni importanti alla concorrenza. O magari si tratta dei tuoi figli. Tua

Le microcamere possono essere ovunque

Sempre più frequenti sono le notizie di microcamere installate in luoghi impensabili come palestre, chiese e addirittura bagni pubblici. Piccolissime e discrete riescono ad essere impiantate in oggetti quotidiani e di uso comune così da non destare nessun sospetto. Un esempio di questo fenomeno può essere l’episodio avvenuto nello spogliatoio

Oltre 36milioni di euro sottratti alle banche europee dagli hacker

In questi anni numerosi cittadini di tutto il mondo hanno fatto ricorso a cellulari anti intercettazioni sentendosi sempre più controllati sotto la lente di ingrandimento di enti non autorizzati al controllo. Non hanno ben pensato alla tutela della propria privacy invece numerose banche europee che si sono viste sottrarre oltre

Password poco fantasiose. Falla anche nella sicurezza di Google

Che gli hacker siano sempre dietro l’angolo e diventino giorno dopo giorno più abili nello scovare le password ormai è un dato accertato. Ma d’altra parte è innegabile che molto spesso sono gli stessi utenti a facilitare il “lavoro” dei pirati informatici. Oltre all’impiego di strumenti a portata di mano

Il nostro smartphone ci tradirà: scoperto un algoritmo in grado di predire le nostre azioni

Monotona, abitudinaria e prevedibile, è molto spesso la nostra vita: casa, posto di lavoro, magari supermercato per fare la spesa, casa. Questo tre italiani, ricercatori dell’università di Birmingham, lo sanno bene. Con lo scopo di sviluppare un algoritmo in grado di prevedere, con un certo livello di affidabilità, i movimenti

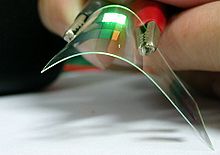

Samsung contro LG: gli schermi OLED sarebbero stati copiati

Dopo l’infuocata diatriba tra Samsung ed Apple, si profila una nuova accusa di spionaggio industriale. Questa volta è stato il colosso del Galaxy a portare in tribunale la connazionale coreana LG. L’oggetto del contenzioso sarebbero 18 tecnologie segrete e protette da brevetto riguardanti i pannelli OLED (Organic Light Emitting Diode).

Così la Siria spia i suoi oppositori.

Si chiama Dark Comet ed è stato messo a punto da un 22enne francese, Jean-Pierre Lesueur, per caso. Il ragazzo,infatti, in realtà non voleva creare uno strumento di spionaggio. Aveva come unico scopo quello di dimostrare le sue capacità di programmazione nel mondo degli hacker ma, suo malgrado, è riuscito

Ndrangheta, 26 arresti grazie alle cimici nascoste nella casa del boss.

Ventisei le persone arrestate due giorni fa per associazione a delinquere di stampo mafioso e mancata osservanza della pena dalla Dda di Reggio Calabria che, grazie alle microspie ambientali piazzate nella casa del figlio del boss Antonio Pelle, sono riusciti a tracciare non solo la latitanza dello stesso boss dal

Terrorismo: voleva attaccare Capitol Hill e Pentagono con un drone. Intercettato dall’FBI.

Stava progettando due attentati: uno a Capitol Hill (sede del Congresso americano) e l’altro al Pentagono, un giovane di 26 anni con cittadinanza americana, Rezwan Ferdaus, che stava preparando due mini-droni carichi di esplosivo, da scagliare contro gli edifici governativi statunitensi. I velivoli telecomandati, utilizzati solitamente per la sorveglianza aerea,

Intercettazioni: è boom negli USA, lo rivelano le compagnie telefoniche.

Sono ormai diventati degli apparecchi indispensabili, un po’ a tutte le età. Li portiamo sempre con noi perché ci danno, in qualsiasi momento, la certezza che, in caso di bisogno, possiamo sempre chiamare qualcuno che verrà in nostro soccorso. Sono i telefoni cellulari, sempre più utili e sempre più complessi,

I consigli del ladro per una difesa ottimale contro i furti in estate.

Le vacanze, per molte famiglie italiane, sono già iniziate. Le città si svuotano e le case rimangono sempre più isolate, soprattutto se i vicini decidono di partire nello stesso periodo. Quella delle vacanze estive, quindi, diventa un’occasione per ladri, professionisti e no, per entrare in azione, in quanto hanno meno