Parliamoci chiaro: con questo articolo non vi potremo dire come spiare le webcam private come quella del vostro capo o di qualche vostro amico in chat, ma più che altro vi spiegheremo quanto sia facile, grazie a Google, osservare le trasmissioni di tutte quelle webcam sparse in giro per il

Julian Assange: “Facebook ci spia tutti”

Intervista al fondatore di Wikileaks: “Abbiamo ancora molto da rivelare” Russia Today ha un’esclusiva intervista con il fondatore di Wikileaks, il giornalista di origine australiana Julian Assange che è tuttora in attesa del provvedimento di estradizione verso la Svezia dove è imputato per vicende di violenza carnale. Secondo il giornalista

Sony, nuovo attacco Hacker nel mirino 26 milioni di utenti

Seconda intrusione nei sistemi informatici dedicati ai servizi online del colosso nipponico, un totale di oltre cento milioni di conti compromessi. L’azienda: “Nessun pericolo per le carte di credito” ROMA – Un nuovo attacco hacker verso Sony. Sono stati compromessi i dati di altri 24,6 milioni di clienti, costringendo Sony

“Al Qaeda cercherà di vendicare bin Laden”

Ne è convinto il numero uno della Cia Leon Panetta. Opinione condivisa anche dal leader del controspionaggio dell’Ue de Kerchove che sottolinea come le città europee dovranno guardarsi anche dalle azioni di singoli simpatizzanti del network del jihad “Con l’uccisione di Bin Laden il mondo sarà un posto più sicuro”.

Operation Iran: gli hacker di Anonymous contro l’Iran

Il report Freedom on the Net 2011 di Freedom House ha individuato nei giorni scorsi l’Iran come la nazione dove la libertà della rete è maggiormente minacciata nel mondo. Oggi, il gruppo di hacker Anonymous ha dato il via a Operation Iran, attacco nei confronti della nazione del Medio Oriente,

Playstation, la Sony riattiverà gradualmente i servizi online messi ko dagli hacker

L’incursione dei pirati informatici aveva causato il furto dei dati personali di 77 milioni di utenti. Il gruppo nipponico fa sapere che il sistema di sicurezza sarà rafforzato In maniera graduale la Sony ripristinerà alcunio servizi online del Playstation Network dopo il black out causato da un attacco hacker. Incursione

Sul Garda la camorra lava i soldi sporchi

C’è Francesco Peluso, 56 anni, vissuto a Castelnuovo del Garda, condannato a due anni di reclusione per aver favorito la latitanza di Vincenzo Pernice, un boss dell’Alleanza di Secondigliano. C’è Ciro Cardo, 55 anni, cognato di Pernice e residente a Peschiera del Garda ma ora in carcere perchè condannato a

Icann: un hacker a capo della sicurezza

L’ente che sovrintende all’assegnazione degli indirizzi internet si affida a Jeff Moss, alias «Dark Tangent» É stato uno dei più noti e pericolosi hacker americani, i pirati informatici. Ora é stato assunto dall’Icann, l’ente internazionale no profit che sovrintende all’assegnazione di nomi e indirizzi internet, nel ruolo di capo della

Spionaggio Internet, l’e-mail il mezzo più usato

Solo alcuni attacchi avvengono via chat oppure sfruttando servizi basati sul Web. E hanno molto successo: usando una sola volta lo stesso tipo di malware risulta molto difficile individuarli. “Dato che lo spionaggio Internet nel 2011 sembra essere molto simile a quello cui abbiamo assistito nel 2010, ci dobbiamo aspettare

Milano: esposto Sos Racket Usura, case vendute con minacce

Appartamenti venduti con ‘minacce’. E’ quanto denuncia Sos racket e usura in un esposto inviato alla procura di Milano nel quale si parla di 350 gli appartamenti dell’Empam a Garbagnate Milanese venduti ” tra il dicembre 2007 e tutto il 2008 attraverso la societa’ Asset di proprieta’ dell’Aler” ad altrettante

Torino, tenta di uccidere il marito con un’autobomba e il topicida: arrestata

In manette anche l’amante. Decisiva un’intercettazione telefonica: “Il veleno non si scioglie” Aveva deciso di porre fine alla sua unione coniugale nel peggiore dei modi: ammazzando il marito. Invece il piano messo a punto con il suo amante è finito con l’arresto da parte della polizia. La 37enne ha tentato

Apple: «Dentro ad iPhone solo le informazioni che servono a migliorare il servizio»

Apple a distanza di qualche giorno risponde ufficialmente alle accuse di “spiare” gli utenti di iPhone registrando la loro posizione attraverso il GPS. «Dentro ai nostri telefoni solo le informazioni che servono a migliorare la velocità del sistema di localizzazione. E non registriamo la posizione del telefono, ma solo quella

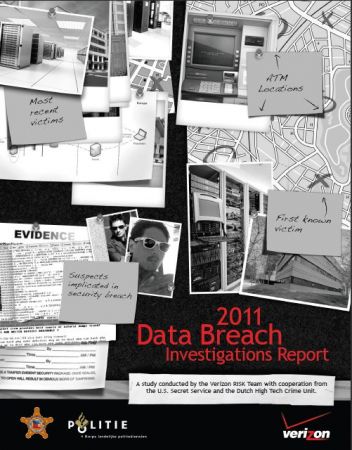

Verizon 2011: violazioni informatiche in forte crescita, in calo la perdita di dati

La perdita di dati causata da cyber-attacchi è nettamente diminuita nel 2010, ma il numero totale di violazioni informatiche è stato più alto che mai, secondo quanto riportato nel Verizon 2011 Data Breach Investigations Report I dati dimostrano che le aziende e gli utenti devono restare vigili nel mantenere o