Stealth Phone Plus rappresenta l’ultima evoluzione in termini di sicurezza e protezione delle comunicazioni mobili. Questo dispositivo avanzato, pensato per chi necessita della massima riservatezza, offre una serie di funzionalità innovative che lo rendono un vero e proprio baluardo contro ogni tentativo di intercettazione. Particolarmente adatto ad usi professionali, questo

Categoria: Cellulari non intercettabili

Cellulari non intercettabili

Cellulare criptato: l’alleato per la tua sicurezza

Oggi è certificato l’aumento esponenziale di rischi che sono legati alla sicurezza, soprattutto aziendale, dei dati sensibili. Avvengono, di fatto, intercettazioni, fughe e furti di dati che rappresentano un reale pericolo per i privati e le aziende. Ecco perchè vi presentiamo qui uno strumento indispensabile per la tutela delle comunicazioni,

Quanto è utile un’app di criptaggio dati? Ce lo svela una ricerca americana

Per quanto la validità dei programmi di protezione per smartphone possa apparire scontata nonché largamente condivisa, c’è ancora chi si ostina a eludere la loro efficacia, soprattutto per quanto concerne le app di criptaggio messaggi. Sono in tanti, infatti, a disconoscere tuttora il contributo preventivo di questi validi strumenti di

Come difendersi dalle intercettazioni telefoniche non autorizzate

Mentre anche la politica d’oltreoceano, con la recente presa di posizione abolizionista del neo presidente americano Donald Trump, sembra muovere in direzione opposta a quella della tutela dei dati on line, garantirsi degli strumenti efficaci contro il furto di informazioni diventa ogni giorno più pressante. Lo stesso dicasi per le intercettazioni telefoniche

Cellulare Stealth Phone non intercettabile con invio di SMS criptati

In tempi in cui tutti si affannano a spiare tutti, la privacy delle comunicazioni sembra quasi diventata un optional. Purtroppo, anche i casi di persone spiate al cellulare da concorrenti sleali, pirati informatici o altri individui senza scrupoli aumentano. Fermo restando le operazioni di intercettazione telefonica avviate legalmente dagli organi

Siamo tutti spiati. Parola di Snowden

Dal suo rifugio russo dove ormai risiede da due anni, l’ex-tecnico e informatore della CIA, Edward Snowden, torna a far parlare di sé. E questa volta lo fa scoperchiando gli altarini degli 007 inglesi, accusati di aver spiato i cellulari di milioni di concittadini. Nell’intervista rilasciata alla BBC, Snowden ha

Il fisco controllerà anche i telefoni

Tra le grandi manovre di controllo che si stanno operando per monitorare i contribuenti, pare che gli agenti 007 dell’Agenzia delle Entrate si stiano concentrando sulle intercettazioni del nostro cellulare. Iphone, Samsung o qualsiasi altra marca sia, il fisco non si pone limiti. Non si tratta di spiare il contenuto

Intercettazioni: è boom negli USA, lo rivelano le compagnie telefoniche.

Sono ormai diventati degli apparecchi indispensabili, un po’ a tutte le età. Li portiamo sempre con noi perché ci danno, in qualsiasi momento, la certezza che, in caso di bisogno, possiamo sempre chiamare qualcuno che verrà in nostro soccorso. Sono i telefoni cellulari, sempre più utili e sempre più complessi,

Wickr: un’applicazione per rendere il proprio cellulare non intercettabile?

Si chiama Wickr ed la nuova applicazione per iPhone, iPad e iPod Touch, che permette di scambiare file con il proprio dispositivo mobile in maniera sicura, criptando non solo i dati, ma anche i metadati lasciati dalla cancellazione, per accedere ai quali finora c’erano diversi sistemi. Questa App, che al

iPhone a rischio privacy “Colpa dei super-aggregatori”

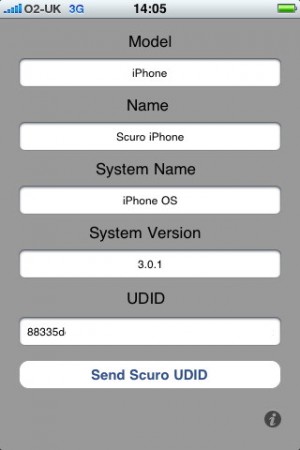

UN DATABASE di circa 75 milioni di utenti iPhone, ciascuno identificato dal codice seriale del proprio melafonino (UDID). Ma soprattutto, molti dei quali collegati al proprio account Facebook, in modo che dal codice dello smartphone, virtualmente anonimo, sia possibile risalire all’identità del suo proprietario. Tutto questo a disposizione di un

Software spia: Apple ripara con iOs 4.3.3

L’aggiornamento è già disponibile su iTunes: i dati sulla posizione geografica dell’utente non verranno più conservati per un anno, ma si cancelleranno dopo una settimana. E l’opzione Location Services si può disabilitare Apple risponde alle polemiche sul suo software spia-dati pubblicando tempestivamente l’aggiornamento al suo sistema operativo iOS 4.3.3, che

iPhone spia-dati?: “Agli utenti non interessa”

Secondo un’indagine della società di analisi Coleago, chi usa lo smartphone di Apple è disposto a condividere le proprie informazioni personali in cambio dei servizi location-based. “Si sta facendo tanto rumore per nulla” Tanto rumore per nulla: così la società di analisi Coleago Consulting smorza i toni delle accese polemiche

Apple: «Dentro ad iPhone solo le informazioni che servono a migliorare il servizio»

Apple a distanza di qualche giorno risponde ufficialmente alle accuse di “spiare” gli utenti di iPhone registrando la loro posizione attraverso il GPS. «Dentro ai nostri telefoni solo le informazioni che servono a migliorare la velocità del sistema di localizzazione. E non registriamo la posizione del telefono, ma solo quella