Come funzionano i sistemi di autenticazione forte: le soluzioni RSA per migliorare l’accesso e il login alla propria rete

Con l’accrescere del numero e del tipo di minacce alla sicurezza delle informazioni aziendali primo fra tutti lo spionaggio industriale, le PMI devono attuare metodi diversi per garantire l’accesso alle risorse aziendali da parte della propria forza lavoro che ha la possibilità di collegarsi sia attraverso dispositivi aziendali sia mediante i nuovi supporti di tipo mobile.

La protezione di tipo debole basata solo su login e password potrebbe rivelarsi non sufficiente contro quei criminali informatici che, esperti e organizzati, sanno recuperare questo tipo di dati facilmente o con tecniche specifiche. Diventa quindi necessario dotarsi di sistemi di autenticazione forte come requisito imprescindibile del sistema di sicurezza.

L’autenticazione forte

Quando si parla di autenticazione forte si fa riferimento a quei sistemi di convalida dell’utente basati su più di un metodo di riscontro. In particolare l’utilizzo di username e password non sono più sufficienti a garantire l’accesso ad un sistema ma sarà necessario provare la propria identità con altri soluzioni. I metodi di autenticazione sono solitamente basati su tre direttrici:

1. cose conosciute dall’utente – quali ad esempio login e password o dati di riconoscimento di persone conosciute o che costituiscono situazioni particolari (date, luoghi ecc).

2. cose possedute dall’utente – in questo caso si utilizzano oggetti quali il telefono, la carta di credito o specifici token multi numero o basati su sistemi geometrici.

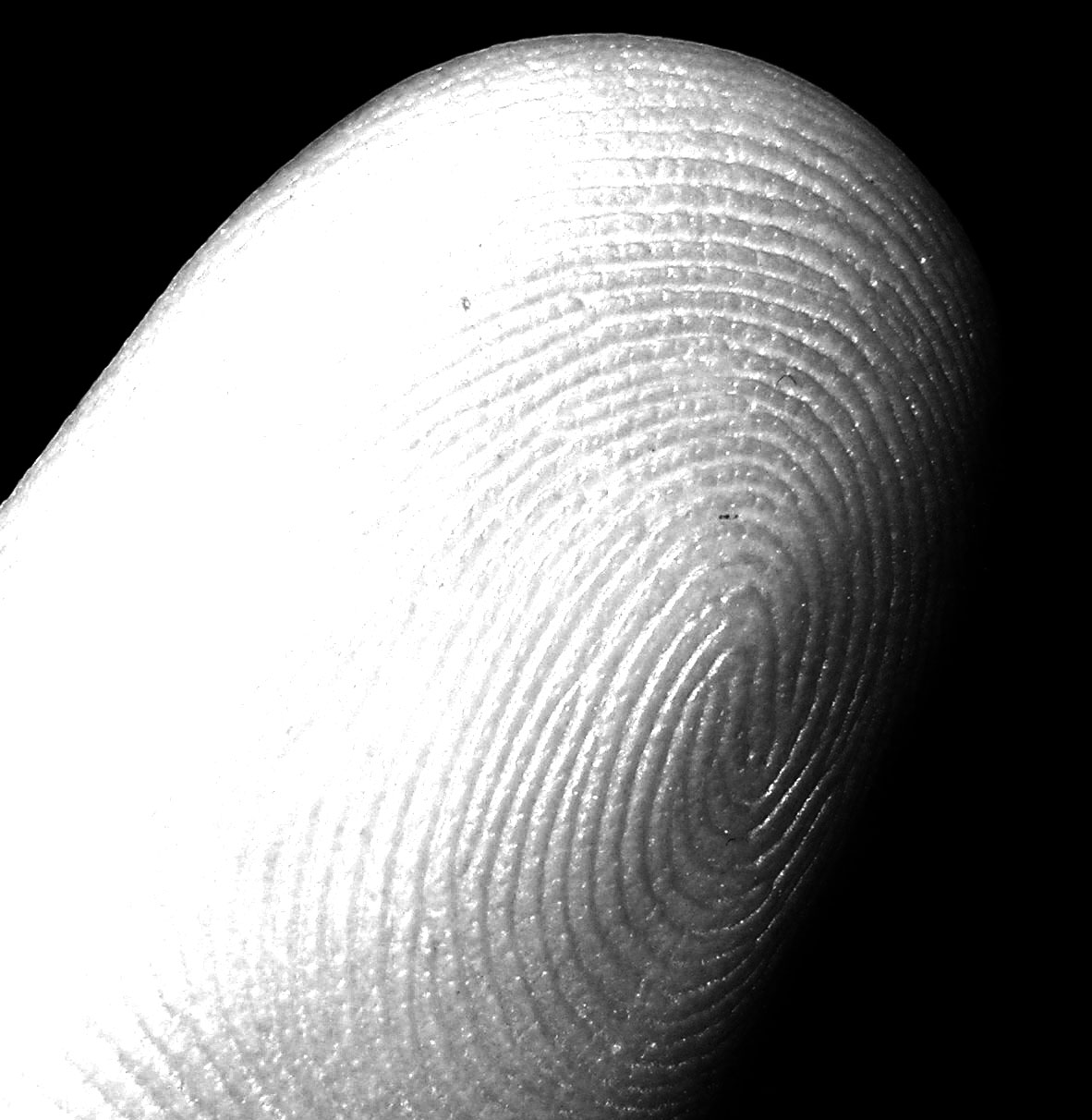

3. cose che costituiscono l’utente stesso – ovvero caratteristiche fisiche proprie dell’utente che vengono riconosciute da sistemi cosiddetti biometrici: impronte digitali, retina, suono della voce per citare i più noti.

I sistemi di autenticazione forte sono decisamente consigliati nei casi di:

1. Impiegati che accedono da remoto connettendosi a mezzo Gateway, VPN SSL,

2. Partner che accedono al web portal aziendale per business,

3. Fornitori che devono connettersi ad un sistema on line di order management o ad altre applicazioni operative.

Continua a leggere su PMI.it